SaaS業界のM&Aで、2026年に入り注目度が上がっている領域の一つが、SBOM、脆弱性管理、サプライチェーンセキュリティを扱うSaaSです。従来のセキュリティSaaSは、ログ監視、認証、アクセス権限、エンドポイント保護などの個別機能で語られることが多くありました。しかし、買い手の目線は少し変わっています。自社だけでなく、委託先、開発ベンダー、OSS、クラウド、AI利用、外部APIまで含めたソフトウェアサプライチェーンをどう可視化し、どの順番でリスクを下げるかが問われるようになりました。

この変化は、単なる流行語ではありません。IPAの「情報セキュリティ10大脅威 2026」では、組織向け脅威としてランサム攻撃、サプライチェーンや委託先を狙った攻撃、AIの利用をめぐるサイバーリスク、システムの脆弱性を悪用した攻撃が上位に挙げられています。さらに、経済産業省と内閣官房国家サイバー統括室は、2026年3月27日にSCS評価制度の構築方針を公表し、2026年度末頃の制度開始を目指す方針を示しています。SaaSの買い手にとって、セキュリティ対策の可視化は、将来の顧客獲得、官公庁・大企業取引、委託先管理、監査対応に直結する経営テーマになっています。

本記事では、SBOM・脆弱性管理SaaSのM&Aを題材に、買い手がどのような観点でDDを行い、売り手が何を準備し、買収後PMIで何を先に統合すべきかを整理します。個別企業の実在するM&A事例ではなく、公開されている制度情報と実務論点をもとにした業界分析です。後半で扱うモデル事例も、特定企業を指すものではない匿名化した想定例です。

なぜSBOM・脆弱性管理SaaSがM&Aテーマになるのか

SBOMは、Software Bill of Materialsの略で、ソフトウェアを構成する部品、依存関係、バージョン、供給元などを把握するための情報です。M&Aの文脈で重要なのは、SBOMが単なる開発ドキュメントではなく、顧客説明、脆弱性対応、調達判断、契約交渉、保険、監査、インシデント対応に関わる基礎データになる点です。買い手は、対象SaaSの機能そのものだけでなく、そのSaaSが顧客のリスク低減にどの程度使われているかを見ます。

従来、脆弱性管理は開発組織や情シス部門の内部作業として扱われがちでした。しかし、OSSの利用拡大、クラウドネイティブ化、外部APIの利用、AIモデルやAIエージェントの導入により、ソフトウェアの構成は複雑になっています。顧客企業は、どのシステムにどの部品が含まれ、どの脆弱性に影響を受け、どの優先順位で修正すべきかを早く判断したいと考えます。ここに、SBOM生成、脆弱性検知、優先度付け、通知、チケット連携、委託先評価を提供するSaaSの需要が生まれます。

M&Aの買い手がこの領域を見る理由は三つあります。第一に、サイバーセキュリティ対策は景気変動があっても削りにくい支出であり、大企業・公共・金融・製造・医療などの顧客では継続利用の必要性が高いことです。第二に、既存のID管理、ログ管理、クラウド管理、GRC、IT資産管理、開発支援SaaSとのクロスセル余地があることです。第三に、制度やガイドラインの変化により、顧客側の説明責任が強まり、単なる便利ツールではなく業務基盤として採用される可能性があることです。

SCS評価制度が買収判断に与える影響

SCS評価制度は、サプライチェーンを構成する企業のセキュリティ対策状況を共通の基準で評価・可視化し、委託元企業と委託先企業の負担軽減、サプライチェーン全体のセキュリティ水準向上を狙う制度として構想されています。経済産業省と内閣官房国家サイバー統括室の公表資料では、★3および★4について2026年度末頃の制度開始を目指すこと、★5については2026年度以降に要求事項・評価基準や評価スキームを具体化することが示されています。

この制度がすぐに特定SaaSの売上を保証するわけではありません。ただし、買い手にとっては、市場の会話が変わる可能性があります。発注元が委託先へセキュリティ対策段階を示し、実施状況を確認する流れが強まると、委託先企業は自社の対策状況を説明する資料、証跡、管理台帳、通知フローを整える必要があります。SBOM・脆弱性管理SaaSは、その説明責任を支える候補になり得ます。

M&AのDDでは、対象SaaSがSCS評価制度に直接対応しているかだけを見ればよいわけではありません。むしろ重要なのは、制度や顧客要求が変わったときに、プロダクトのデータモデル、レポート、ワークフロー、権限設計、監査ログ、API連携が追随できるかです。制度文書の表を画面に写しただけの機能では、買収後に差別化を維持しにくくなります。買い手は、制度対応を販売資料として使えるかではなく、制度対応を継続的に更新できる運用力を評価します。

SBOM導入手引と国際ガイダンスから見る評価軸

経済産業省は2024年8月29日に「ソフトウェア管理に向けたSBOMの導入に関する手引 ver2.0」を公表しました。同手引では、脆弱性管理プロセスでSBOMを効果的に活用する手順、導入範囲を検討するためのフレームワーク、委託先との契約でSBOMに関して規定すべき事項などが追加されています。M&Aの買い手は、このような公式文書を、対象SaaSの機能表を作るためだけでなく、顧客が何を困っているかを理解する材料として使います。

2025年9月には、経済産業省と内閣官房国家サイバー統括室が、SBOMの共有ビジョンに関する国際ガイダンスに共同署名したことも公表されています。この資料では、SBOMのメリットとして、脆弱性管理の効率化、サプライチェーンリスク管理、ソフトウェア開発プロセスの改善、ソフトウェアライセンス管理の効率化などが整理されています。つまり、SBOMは単体の帳票ではなく、開発、調達、運用、セキュリティ部門の意思決定をつなぐ共通言語として位置付けられています。

この観点は、M&Aの価値評価にも直結します。対象SaaSが単にSBOMファイルを出力できるだけなら、買い手は機能の陳腐化リスクを見ます。一方で、SBOMを起点に、脆弱性情報の照合、影響範囲の推定、リスク優先順位付け、修正チケット作成、顧客説明資料、委託先への確認依頼、監査証跡の保存まで一連の業務を支援しているなら、業務基盤としての評価が高まりやすくなります。

買い手候補はどのような会社か

SBOM・脆弱性管理SaaSの買い手候補は、同業のセキュリティSaaS企業だけではありません。まず考えられるのは、ID管理、EDR、ログ管理、SIEM、クラウドセキュリティ、ASM、GRC、IT資産管理など、隣接領域のSaaS企業です。これらの企業は、既存顧客に対してソフトウェアサプライチェーン管理を追加提案できるため、買収によるクロスセル効果を見込みやすくなります。

次に、SIer、セキュリティ診断会社、監査法人系コンサルティング会社、ITガバナンス支援会社も候補になります。これらの会社は、サービス提供の中で脆弱性診断、委託先評価、規程整備、監査対応を支援しています。SaaSを買収することで、人的サービスに依存した案件型収益を、継続課金型のプロダクト収益へ広げることができます。特に中堅・大企業向けの顧客基盤を持つ会社は、対象SaaSの販売チャネルを増やせる可能性があります。

さらに、製造業、金融、医療、公共向けに垂直展開している業務SaaS企業も、買い手になり得ます。自社プロダクトの中に委託先管理、部品情報管理、開発ベンダー管理、サイバーリスク評価の機能を取り込みたい場合、SBOM・脆弱性管理SaaSは隣接価値を持ちます。M&Aでは、単純な同業買収よりも、既存顧客の課題にどう接続できるかが買収意欲を左右します。

売り手が事前に整理すべきKPI

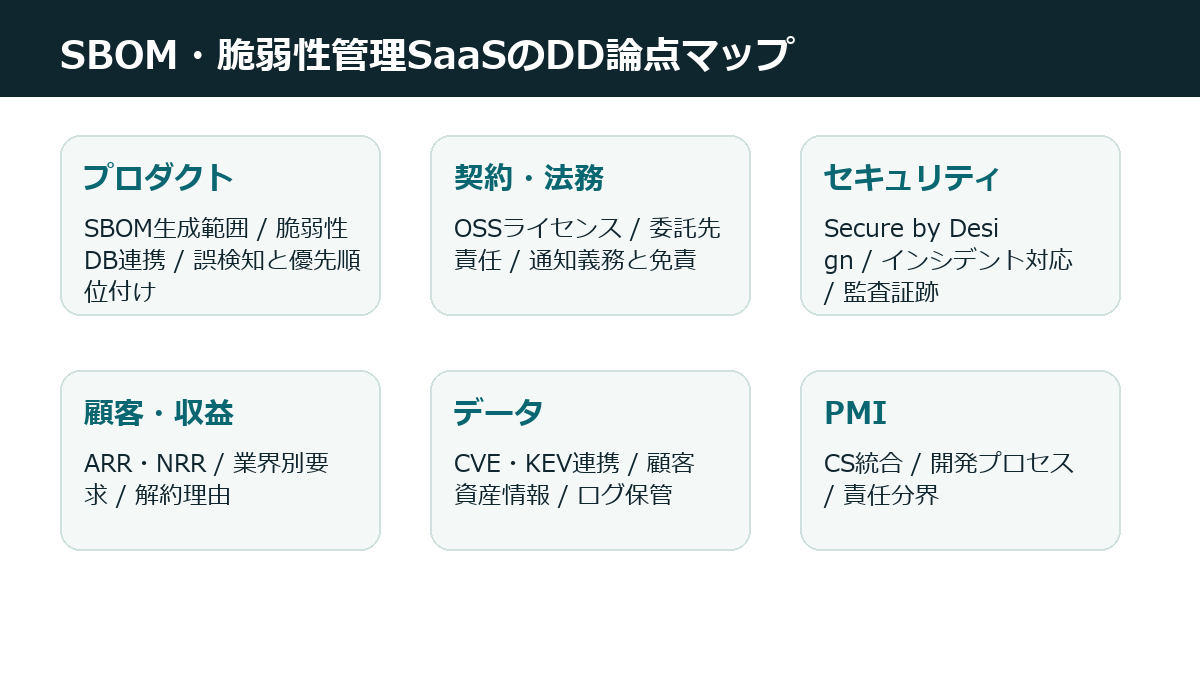

売り手が最初に準備すべきなのは、ARRやMRRだけではありません。もちろん、継続収益、解約率、NRR、ARPA、販売チャネル、顧客獲得単価、粗利率、サポートコストは基本です。しかし、SBOM・脆弱性管理SaaSでは、プロダクト利用の深さを示すKPIが特に重視されます。たとえば、顧客あたり管理対象リポジトリ数、スキャン対象システム数、検知した脆弱性のうち対応済みになった割合、重大脆弱性通知から初動までの時間、チケット連携率、レポート出力頻度などです。

買い手は、顧客が毎日ログインしているかだけを見ているわけではありません。顧客の業務フローにどれだけ入り込んでいるか、別ツールに乗り換えるとどの程度の再設定や教育が必要か、対象SaaSが顧客の監査・委託先管理・開発プロセスに組み込まれているかを見ます。もし利用が四半期に一度のレポート出力だけであれば、解約リスクは高く見られます。一方で、開発パイプライン、チケット管理、社内申請、顧客説明、委託先評価に接続していれば、スイッチングコストは高く評価されます。

また、脆弱性情報の品質管理も重要です。CVE、KEV、NVD、JVN、ベンダーアドバイザリ、OSSリポジトリ情報など、どの情報源を使い、どの頻度で更新し、重複や誤検知をどう扱っているかを説明できる必要があります。買い手は、対象SaaSが顧客に誤った安心感を与えていないかを確認します。重大な脆弱性を見逃すリスク、逆にノイズが多すぎて顧客の運用が回らないリスクは、価格交渉や表明保証の論点になり得ます。

DDで確認されるプロダクト・技術論点

技術DDでは、SBOM生成方式、対応フォーマット、依存関係解析、コンテナ・クラウド・IaC・CI/CDとの連携、API設計、スキャン性能、マルチテナント分離、権限管理、監査ログ、データ保管、暗号化、バックアップ、可用性が確認されます。加えて、脆弱性情報の取り込みと照合ロジック、優先順位付けの説明可能性、誤検知対応、顧客環境への影響、外部サービス停止時の運用も見られます。

この領域では、AI機能の扱いもDD対象になります。脆弱性の要約、修正提案、影響範囲の推定、問い合わせ回答にAIを使っている場合、学習データ、顧客データの入力有無、プロンプトログ、生成結果のレビュー体制、誤回答時の責任分界を整理しなければなりません。IPAの2026年版10大脅威でAI利用をめぐるサイバーリスクが組織向け上位に入っていることもあり、買い手はAI機能を成長余地として見る一方で、運用リスクとしても確認します。

コード品質も重要ですが、買い手が本当に知りたいのは、今後の制度・脆弱性情報・顧客要求に追随できる開発体制です。少人数で高機能なSaaSを作っている会社ほど、創業者や特定エンジニアへの依存が残りやすくなります。設計思想、データモデル、テスト、リリース手順、障害対応、セキュリティレビュー、外部ライブラリ更新方針を文書化しておくことが、譲渡交渉の信頼につながります。

契約・法務DDで見られる裏テーマ

契約面では、顧客契約、利用規約、SLA、データ処理条件、委託先契約、OSSライセンス、第三者API、クラウド利用条件、脆弱性情報の取り扱いが確認されます。SBOM・脆弱性管理SaaSは、顧客のシステム構成、利用部品、脆弱性、委託先、開発環境に近い情報を扱うことがあります。これらは営業資料で強調しにくい裏テーマですが、買い手にとっては非常に重要です。

特に確認されるのは、顧客に対してどこまで責任を負っているかです。対象SaaSが脆弱性を検知できなかった場合、通知が遅れた場合、誤った優先順位を示した場合、顧客がそれに依拠して損害を受けたと主張した場合、契約上の責任はどう整理されているでしょうか。単に免責条項があるだけでなく、サービスの性質、サポート範囲、緊急時対応、推奨事項と顧客判断の境界を明確にしているかが見られます。

OSSライセンスも見落とせません。対象SaaS自身がOSSを多用している場合、その利用状況、ライセンス遵守、再配布有無、ソースコード開示義務の有無、商用利用上の制約を整理する必要があります。さらに、顧客のOSS利用状況を解析するSaaSである場合、顧客に対してどの範囲で法的判断を提供しているかも問題になります。ライセンス検出は技術的支援であり、最終的な法的判断は顧客または専門家が行うという責任分界を明確にしておくべきです。

顧客セグメント別に価値は変わる

SBOM・脆弱性管理SaaSの価値は、顧客セグメントによって大きく変わります。大企業向けでは、既存のGRC、ITSM、SIEM、ID管理、クラウド管理ツールとの連携が評価されます。製造業向けでは、ソフトウェアを含む製品、組込み、委託開発、海外サプライヤー、部品管理との接続が論点になります。金融・医療・公共向けでは、監査、委託先管理、データ保護、インシデント報告、運用証跡が重視されます。

一方、中小企業向けでは、過度に高度な機能よりも、何をすればよいかが分かる導線、低コストで始められる設計、専門人材が少なくても運用できるレポート、外部専門家との連携が重要になります。SCS評価制度が想定するサプライチェーン全体の水準向上という文脈では、中小企業が使いやすいSaaSにも市場機会があります。ただし、低単価・高サポート負荷になりやすいため、買い手は収益性とサポート体制を慎重に見ます。

売り手は、顧客リストを単に社名や業種で並べるのではなく、なぜその顧客が導入したのか、導入前に何に困っていたのか、導入後にどの業務が変わったのかを説明できるようにしておく必要があります。特定業界に深く入っている場合は、その業界固有の要求やテンプレートが資産になります。逆に、業界を広げすぎて機能が散らばっている場合は、買い手にプロダクト戦略の再整理が必要だと見られる可能性があります。

匿名化モデル事例:製造業サプライチェーン向け脆弱性管理SaaS

ここからは、特定企業を指すものではない匿名化したモデル事例です。対象会社は、製造業の委託先管理とソフトウェア部品管理を支援するSaaSを運営しているとします。顧客は中堅製造業とその主要サプライヤーで、開発委託先、組込みソフト、クラウド管理画面、外部APIの情報を登録し、脆弱性情報や対応状況を一元管理できるプロダクトです。ARRは大きくないものの、解約率は低く、特定業界の監査・調達フローに深く入り込んでいます。

売り手の課題は、営業と導入支援が創業者に依存していること、脆弱性情報のチューニングに一部手作業が残っていること、法務・契約面の文書が顧客ごとにばらついていることです。一方で、顧客の業務フローに入り込んでいるため、買い手にとっては既存のセキュリティ診断サービスやGRCツールと組み合わせやすい魅力があります。買い手は、短期的な売上よりも、業界特化テンプレート、顧客接点、データモデル、サプライチェーン管理のノウハウを評価します。

このモデル事例で価格交渉の中心になるのは、ARR倍率だけではありません。買い手は、顧客の継続性、導入後の業務定着度、脆弱性データの品質、将来の制度対応余地、買収後にどの程度追加販売できるかを見ます。売り手は、主要顧客が創業者個人に依存しているように見えると、引継ぎ期間やアーンアウトを求められやすくなります。逆に、顧客説明資料、運用マニュアル、サポート履歴、問い合わせ傾向、更新理由を整理しておけば、買い手は買収後の再現性を見込みやすくなります。

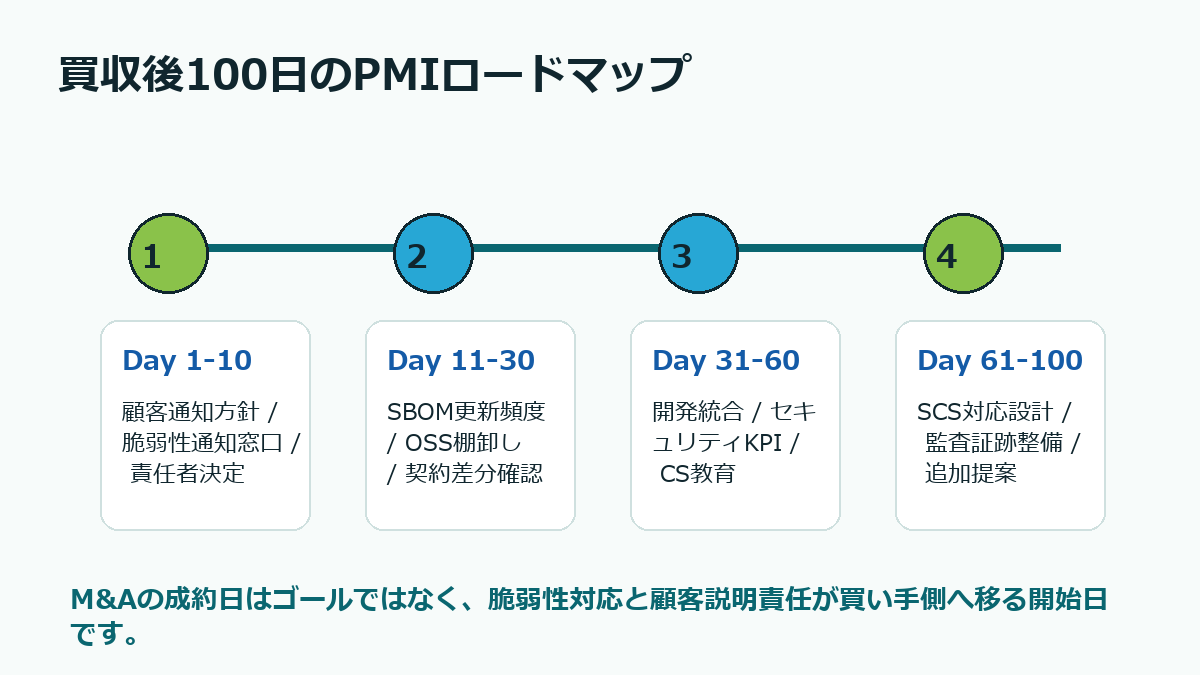

買収後PMIで最初に統合すべきこと

SBOM・脆弱性管理SaaSのPMIでは、営業統合より先に、責任分界と顧客説明を整える必要があります。成約直後に顧客が不安に感じるのは、サービスが止まらないか、脆弱性通知が遅れないか、サポート窓口が変わるのか、登録したシステム情報がどう扱われるのかです。買い手は、成約日から10日以内に顧客向け説明方針、問い合わせ窓口、脆弱性緊急通知フロー、データ取扱いの変更有無を確認すべきです。

30日以内には、SBOM更新頻度、脆弱性情報の取り込み、外部API依存、OSSライセンス確認、顧客契約差分、SLA、障害対応手順を棚卸しします。この時点で無理にUIを変えたり、料金体系を変更したりすると、顧客の不安が増えます。まずは、サービス継続と通知品質を守ることが先です。買い手の既存プロダクトと統合する場合も、データの意味がずれないように、項目定義と更新タイミングを細かく確認します。

60日以内には、開発プロセス、セキュリティレビュー、サポートナレッジ、CS教育、営業資料の統合を進めます。対象SaaSの専門性が高い場合、買い手側の営業が表面的な説明だけで売ろうとすると、顧客から信頼されません。SBOMや脆弱性管理は、顧客の不安に直結するテーマです。営業担当者にも、制度情報、責任分界、技術的な限界、導入後の運用負荷を説明できる教育が必要です。

価格交渉で買い手がディスカウントする要因

買い手が価格を下げたくなる要因は明確です。第一に、顧客契約や利用規約が曖昧で、責任範囲が不明確な場合です。第二に、脆弱性情報の更新や検知ロジックが属人的で、買収後に品質を維持できるか不安がある場合です。第三に、OSSライセンスや外部API利用条件が整理されていない場合です。第四に、主要顧客や主要エンジニアへの依存が強すぎる場合です。第五に、セキュリティSaaSでありながら自社のセキュリティ管理が弱い場合です。

一方、評価を高める材料もあります。顧客が監査・委託先管理・開発プロセスで継続的に使っていること、重大脆弱性への初動が早いこと、レポートが経営層や取引先説明に使われていること、標準化された導入手順があること、CSが顧客の運用定着を支援していること、更新時に機能拡張や対象範囲拡大が起きていることです。こうした材料は、買い手に将来のクロスセル余地を説明する根拠になります。

売り手は、強みだけでなく弱みも早めに整理すべきです。脆弱性データの一部に手作業が残るなら、どこが手作業で、どの程度の工数がかかり、自動化計画はどうなっているかを示します。顧客契約にばらつきがあるなら、どの顧客にどの条項差分があるかを一覧化します。買い手は、課題が存在すること自体よりも、課題が見えていない状態を嫌います。

売り手が作るべき資料一覧

譲渡検討の初期段階では、いきなり詳細なソースコードや顧客名を開示する必要はありません。匿名化した状態で、プロダクト概要、ターゲット顧客、収益推移、主要KPI、導入事例、解約理由、開発体制、サポート体制、セキュリティ管理、法務論点、将来ロードマップを整理します。特にSBOM・脆弱性管理SaaSでは、プロダクトが扱う情報の機微性が高いため、情報開示の段階設計が重要です。

- プロダクト概要、対象顧客、提供価値、競合との差分

- ARR、MRR、NRR、解約率、ARPA、粗利率、導入期間、サポート工数

- 管理対象リポジトリ数、スキャン頻度、脆弱性通知件数、対応済み率、レポート利用頻度

- SBOM生成方式、対応フォーマット、脆弱性情報ソース、誤検知対応方針

- 顧客契約、利用規約、SLA、DPA、委託先契約、OSSライセンス一覧

- セキュリティ体制、インシデント対応手順、監査ログ、アクセス権限、バックアップ

- 主要メンバーの役割、属人化している業務、引継ぎ可能性、採用課題

- 制度・ガイドライン対応の方針、SCS評価制度やSBOM手引に関する機能ロードマップ

これらの資料を整えることで、買い手は対象SaaSを評価しやすくなります。資料が整っていない場合、買い手は追加DDに時間をかける必要があり、交渉期間が延びます。交渉期間が延びるほど、脆弱性情報や制度情報は更新され、当初の説明と現状の差分が生まれます。セキュリティ領域のSaaSでは、スピードと正確性の両方が信頼につながります。

制度対応を過度に売り文句にしない

SCS評価制度やSBOMの公式手引は、営業上の追い風になり得ます。しかし、制度対応を過度に売り文句にするのは危険です。制度は今後も運用や要求事項が変わる可能性があり、特定の制度名だけに依存したプロダクト訴求は、変更時に弱くなります。M&Aで評価されるのは、制度名を画面に載せる力ではなく、顧客の説明責任を支えるデータ構造、運用フロー、レポート品質、更新体制です。

買い手も、制度対応という言葉に引っ張られすぎるべきではありません。対象SaaSが本当に顧客の業務に定着しているか、制度がなくても使い続ける理由があるか、顧客が監査・取引先説明・開発改善に使っているかを確認する必要があります。制度対応だけで導入されたSaaSは、制度要求が変わったときに解約されやすくなります。業務価値と制度対応の両方があるSaaSが、M&Aでは評価されやすくなります。

データ移行と顧客通知は早めに設計する

買収後に既存プロダクトへ統合する場合、最も慎重に扱うべきものは顧客の資産情報です。SBOM・脆弱性管理SaaSには、リポジトリ名、依存関係、利用ライブラリ、バージョン、脆弱性、委託先、開発環境、担当者、通知履歴など、顧客のセキュリティ態勢を推測できる情報が含まれます。単なる顧客マスタの移行とは違い、情報の持ち方を誤ると、顧客の不安、契約違反、説明不足、アクセス権限の事故につながります。

そのため、買い手は成約前から、データを移行するのか、当面は別基盤で運用するのか、どの情報を統合対象にするのかを決めておく必要があります。特に、脆弱性通知の履歴や顧客側の対応ステータスは、監査や説明責任に使われることがあります。移行時にステータスの意味が変わったり、通知日や対応者が失われたりすると、顧客は過去の対応を説明しにくくなります。PMIでは、データ項目の対応表と移行後の閲覧権限を、営業統合より先に固めるべきです。

顧客通知も同じです。買収を前向きに伝えるだけでなく、サービス継続、データ取扱い、問い合わせ先、脆弱性通知、既存契約の扱い、今後のロードマップを具体的に説明します。セキュリティ領域のSaaSでは、買収そのものが顧客のリスク評価イベントになります。買い手が大きい会社であっても、説明が曖昧なら顧客は代替サービスを検討します。逆に、顧客通知が丁寧で、既存機能の継続と改善予定が明確であれば、買収は信頼補強の機会になります。

まとめ:買収対象として見るなら運用証跡まで見る

SBOM・脆弱性管理SaaSのM&Aでは、機能一覧、ARR、顧客数だけでは判断できません。公式情報が示す通り、サプライチェーンリスク、AI利用リスク、脆弱性悪用、委託先管理は、企業にとって継続的な経営課題になっています。その中で、対象SaaSが顧客の説明責任、脆弱性対応、監査、契約、開発改善にどれだけ入り込んでいるかが価値の中心になります。

売り手は、プロダクトの先進性だけでなく、顧客運用、契約、データ、セキュリティ、サポートの実態を整理する必要があります。買い手は、制度対応の表面だけでなく、脆弱性情報の品質、責任分界、顧客定着、買収後の統合可能性を確認すべきです。成約後は、営業拡大より先に、通知品質、顧客説明、開発プロセス、責任者体制を守ることがPMIの出発点になります。

SaaSのM&Aは、継続収益の売買ではなく、顧客が使い続ける理由の引継ぎです。SBOM・脆弱性管理SaaSでは、その理由が、顧客のサプライチェーン全体を説明できること、重大な脆弱性に早く対応できること、委託先や開発ベンダーとの会話を前に進められることにあります。制度変化を追い風にしつつ、運用証跡まで見える状態を作れるかが、譲渡成功の分かれ目です。

SBOM・脆弱性管理SaaSの譲渡可能性を整理したい方へ

SaaS業界M&A総合センターでは、売り手企業様から成功報酬をいただかず、SaaS業界に特化した買い手候補の整理、匿名打診、デューデリジェンス準備、PMI論点の整理を支援しています。セキュリティSaaSや開発者向けSaaSは、顧客情報・脆弱性情報・OSSライセンス・契約責任の扱いで評価が大きく変わるため、早い段階で論点を分解しておくことが重要です。